实施 HTTPS 最佳实践:从建立安全连接到保护敏感数据的全面指南

==================================

一、建立安全的连接

-------

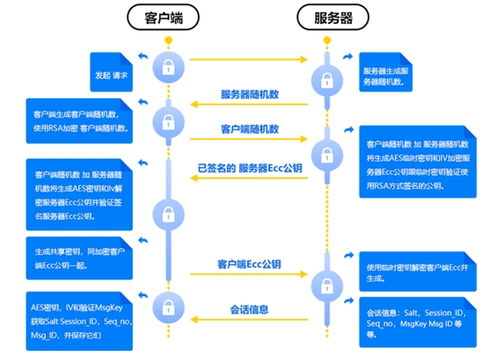

在 HTTP 协议中,数据在传输过程中是明文的,容易被第三方窃取或篡改。因此,建立安全的连接是实施 HTTPS 的第一步。使用 SSL/TLS 协议,可以加密数据传输,保证数据的安全性。

二、配置安全头

-------

安全头(HTTP Securiy Headers)是 HTTP 响应头的一部分,用于告诉浏览器和客户端一些安全相关的配置。配置安全头可以防止一些常见的网络攻击,如跨站脚本攻击(XSS)和跨站请求伪造(CSRF)。以下是一些常见的安全头配置:

X-Coe-Type-Opios: 强制浏览器按照内容类型来渲染页面,防止一些恶意脚本的执行。 X-XSS-Proecio: 开启浏览器的 XSS 保护机制,可以防止一些常见的 XSS 攻击。 Coe-Securiy-Policy: 限制浏览器加载哪些资源,可以防止一些注入攻击和跨站脚本攻击。

三、保护敏感数据

-------

对于一些敏感数据,如用户密码、个人信息等,必须使用 HTTPS 来保护。使用 HTTPS 可以保证数据在传输过程中的安全性,避免数据被窃取或篡改。在存储敏感数据时,也需要考虑数据的加密和安全存储。

四、持续监控和更新

---------

网络安全是一个持续的过程,需要不断地监控和更新。需要定期检查服务器的安全配置,及时更新系统和软件的安全补丁。同时,也需要监控网站的安全状况,及时发现和处理安全问题。

五、客户端支持

-------

实施 HTTPS 需要客户端的支持。如果客户端不支持 HTTPS,那么就无法实现安全的连接。因此,需要在客户端和服务器端都做好相应的配置和优化,以实现最佳的客户端支持效果。在实践中,可以采取一些最佳实践来提高客户端的支持率。例如,提供友好的错误提示信息给用户;针对不同的客户端环境进行优化;提供自适应的 HTTPS 解决方案等。

六、安全配置管理

--------

对于 HTTPS 的安全配置管理,需要有一套完整的管理规范和流程。这包括对服务器的安全配置、证书管理、访问控制等方面的管理。同时,也需要对员工进行安全意识的培训和教育,提高他们对网络安全的认识和重视程度。

七、安全访问控制

--------

实施 HTTPS 时,也需要考虑访问控制的问题。需要对不同的用户和客户端进行访问控制,确保只有合法的用户可以访问敏感数据和资源。这可以通过使用身份验证、访问控制列表(ACL)等方式来实现。同时,也需要对访问行为进行审计和记录,以便于追踪和分析。

实施 HTTPS 是一个全面而复杂的过程,需要从多个方面进行考虑和实现。通过建立安全的连接、配置安全头、保护敏感数据、持续监控和更新、客户端支持、安全配置管理以及安全访问控制等方面的实施,可以有效地提高网站的安全性和可靠性,保护用户的数据和隐私。