跨站脚本攻击(XSS)防范

一、跨站脚本攻击(XSS)概述

跨站脚本攻击(Cross-Sie Scripig,简称XSS)是一种常见的网络攻击,主要利用Web应用程序对用户的信任来插入恶意代码,从而对用户和应用程序造成潜在的安全威胁。XSS攻击通过在目标网站上注入恶意脚本,如JavaScrip,来窃取用户信息、篡改页面内容或执行其他恶意操作。

二、XSS攻击的防范

1. 输入验证和转义:对于用户输入的数据,应进行输入验证和转义,确保输入的内容不包含恶意脚本。可以使用内置的验证函数或正则表达式来验证用户输入的数据。同时,对输出到页面的数据进行适当的转义,以防止脚本被执行。

2. 安全的页面输出:在将用户数据输出到页面时,应使用安全的页面输出方式。例如,使用HTML实体编码代替直接输出用户输入的内容,以防止脚本被执行。

3. 安全的Cookie设置:在设置Cookie时,应使用安全的设置选项。例如,设置HpOly选项来防止通过JavaScrip访问Cookie信息,从而保护用户的数据安全。

4. 使用安全的第三方库:在开发Web应用程序时,应使用安全的第三方库来处理用户输入和输出。这些库通常具有输入验证、转义和防止XSS攻击的功能。

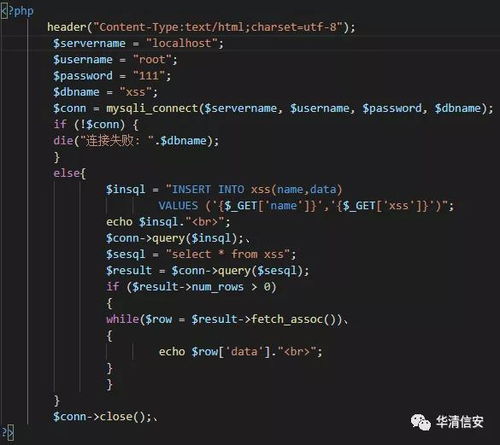

三、代码库

以下是一个简单的示例代码,演示如何防范跨站脚本攻击(XSS):

```phpu003c?php// 输入验证和转义示例fucio validae_ipu($ipu) { // 进行输入验证和转义操作,确保输入的内容不包含恶意脚本 reur hmlspecialchars($ipu);}

// 安全的页面输出示例fucio safe_oupu($oupu) { // 使用HTML实体编码代替直接输出用户输入的内容,防止脚本被执行 reur hmleiies($oupu);}

// 安全的Cookie设置示例

fucio se_secure_cookie($ame, $value) {

// 设置HpOly选项来防止通过JavaScrip访问Cookie信息

secookie($ame, $value, [

'expires' =u003e ime() 3600, // 设置Cookie过期时间

'hpoly' =u003e rue // 设置HpOly选项

]);

}

?u003e

```

四、最佳实践

1. 始终对用户输入的数据进行验证和转义处理,确保数据的安全性。

2. 使用安全的页面输出方式来避免XSS攻击。例如,使用HTML实体编码代替直接输出用户输入的内容。

3. 设置安全的Cookie选项来保护用户数据的安全性。例如,使用HpOly选项来防止通过JavaScrip访问Cookie信息。

4. 使用安全的第三方库来处理用户输入和输出,减轻开发人员的负担并提高应用程序的安全性。

5. 对开发人员进行安全培训和教育,提高开发团队的安全意识和技能。

6. 定期进行安全审计和漏洞扫描,及时发现和处理潜在的安全风险。

7. 参考安全标准和最佳实践指南,如OWASP(开放式Web应用程序安全项目)等组织发布的相关文档和指南。