后端安全漏洞防护:防止数据泄露和保护企业资产的关键

=========================

随着企业信息化的不断推进,后端安全漏洞防护成为了一个日益重要的问题。后端系统承载着企业核心数据的存储和处理,一旦发生安全漏洞,可能导致数据泄露、系统崩溃甚至业务中断,给企业带来巨大的经济损失和声誉损失。因此,加强后端安全漏洞防护对于企业的可持续发展具有重要意义。

一、后端安全漏洞防护

-------------

### 1. 数据库安全

数据库是企业后端系统的重要组成部分,存储着大量的敏感信息和核心资产。因此,保障数据库安全是企业后端安全漏洞防护的核心。具体措施包括:

加密数据库:采用对称加密或非对称加密技术,对数据库中的敏感数据进行加密存储,防止数据泄露。 访问控制:设置数据库用户权限,限制用户对数据的访问和操作,防止未经授权的访问和恶意操作。 审计监控:对数据库的访问和操作进行审计监控,及时发现并记录异常操作,确保数据的完整性和安全性。

###

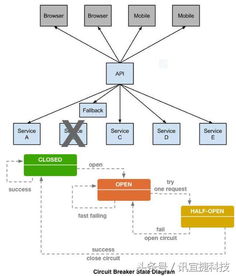

2. API接口安全

API接口是企业后端系统与前端系统交互的重要通道。保障API接口安全对于防范安全漏洞至关重要。具体措施包括:

输入验证:对API接口的输入参数进行验证,确保输入的有效性和安全性,防止恶意输入和攻击。 权限控制:根据API接口的功能和需求,设置合适的权限和访问级别,防止未经授权的访问和恶意操作。 防止恶意攻击:通过限流、防爬虫等技术手段,防止恶意攻击者对API接口的恶意调用和数据窃取。

###

3. 服务器安全

服务器是企业后端系统的核心设备,保障服务器安全是后端安全漏洞防护的基础。具体措施包括:

操作系统安全:及时更新操作系统和安全补丁,防止病毒和恶意软件的入侵。 访问控制:限制对服务器的物理和网络访问,设置合适的权限和口令,防止未经授权的访问和恶意操作。 日志监控:对服务器的运行日志进行监控和分析,及时发现并记录异常操作,确保服务器的稳定性和安全性。

二、加强后端安全漏洞防护的重要性

-----------------

后端安全漏洞防护对于企业的可持续发展具有重要意义。加强后端安全漏洞防护可以保护企业的核心数据和敏感信息不被泄露,避免经济损失和声誉损失。加强后端安全漏洞防护可以提高企业的信息安全水平,增强企业的核心竞争力。加强后端安全漏洞防护可以为企业构建一个安全、稳定、可靠的后端系统,为企业的长期发展提供有力保障。

三、总结

----

随着信息技术的不断发展,后端安全漏洞防护已成为企业信息安全的重要组成部分。通过加强数据库安全、API接口安全和服务器安全等方面的防护措施,可以有效地提高企业的信息安全水平,保护企业的核心数据和资产安全。同时,加强后端安全漏洞防护还可以提高企业的核心竞争力,为企业构建一个安全、稳定、可靠的后端系统,为企业的长期发展提供有力保障。