API安全配置:概述、机制、保护措施与案例研究

======================

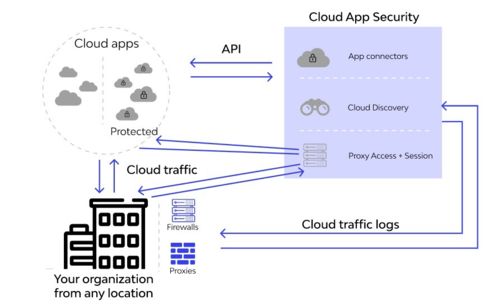

随着数字化转型的加速,API(Applicaio Programmig Ierface,应用程序编程接口)已成为企业间和内部通信的主要方式。API的安全配置对于确保数据隐私、系统稳定性以及业务连续性至关重要。本文将深入探讨API安全配置的各个方面,包括认证与授权机制、API端点保护、数据隐私和加密、API流量限制和速率限制、安全日志和监控,以及防止常见的安全漏洞。

1. API安全配置概述------------

API安全配置是一个涵盖多个领域的系统工程,包括网络通信安全、数据隐私保护以及访问控制等。其目标是确保API的可用性、完整性和机密性。随着云计算的普及,保护API免受攻击变得越来越重要,因为恶意行为者可以利用API漏洞获取敏感数据或破坏系统。

2. 认证与授权机制-----------

API安全配置中的认证与授权机制是确保只有合法用户能够访问API的基础。常用的认证机制包括基本身份验证、令牌桶和JWT(JSO Web Toke)。授权机制则用于确定用户对API端点的访问权限。例如,使用RBAC(Role-Based Access Corol,基于角色的访问控制)模型根据用户的角色和权限来限制对特定API端点的访问。

3. API端点保护-----------

API端点是恶意攻击者试图利用的主要入口点。保护API端点的主要措施包括:

端点身份验证:通过使用HTTPS和安全令牌来验证端点的身份。 端点加密:使用SSL/TLS加密来防止数据在传输过程中被窃取或篡改。 参数校验:对传入参数进行校验,确保数据的完整性和合法性。

4. 数据隐私和加密------------

数据隐私和加密是API安全配置的核心内容之一。传输数据时,应使用SSL/TLS加密来保护数据在传输过程中的安全。敏感数据的存储和访问也需得到适当的安全措施保障,例如使用加密算法对数据进行加密,以防止数据泄露。

5. API流量限制和速率限制--------------------

API流量限制和速率限制能有效防止DDoS攻击和滥用。通过设置每个用户或IP地址在特定时间窗口内对API端点的请求次数限制,可以防止恶意行为者通过大量请求使系统过载。设置速率限制还可以防止合法用户在短时间内过度使用API,从而保护系统的稳定性和可用性。

6. 安全日志和监控------------

安全日志和监控是检测和应对潜在安全威胁的关键。记录所有API请求的详细信息,包括时间、IP地址、请求方法等,以便在发生可疑活动时进行审计和调查。同时,实时监控API性能和流量模式,及时发现并应对潜在的安全威胁。

7. 防止常见的安全漏洞--------------

针对常见的安全漏洞,如跨站脚本攻击(XSS)、跨站请求伪造(CSRF)和SQL注入等,应采取相应的防范措施。例如,对用户输入进行适当的过滤和转义,使用参数化查询来防止SQL注入等。这些措施有助于增强API的安全性,防止恶意攻击者的破坏。

8. 最佳实践和案例研究---------------

了解最佳实践和案例研究有助于我们更好地应对实际场景中的安全挑战。通过研究成功的安全配置案例,我们可以从中汲取经验教训,并应用于自身的API安全配置实践中。同时,遵循最佳实践的建议,如使用最新的加密算法、实施严格的访问控制策略等,有助于提高API的安全性。