后端安全防护策略

一、策略目标与愿景

本文档旨在提供一套全面的后端安全防护策略,旨在保护企业数据和应用程序的后端系统,避免未经授权的访问、数据泄露、系统损坏以及其他潜在安全风险。我们的策略目标是通过采用最佳实践和技术手段来确保后端系统的安全性,同时提高系统的可用性和性能。我们的愿景是建立一个安全、可靠、高效的后端系统,从而为企业的发展提供有力支持。

二、加密与身份验证

1. 加密:对敏感数据进行加密存储,确保即使数据被窃取,也无法被未经授权的第三方轻易解密。建议采用高级加密算法,如AES-256或以上级别的加密算法。

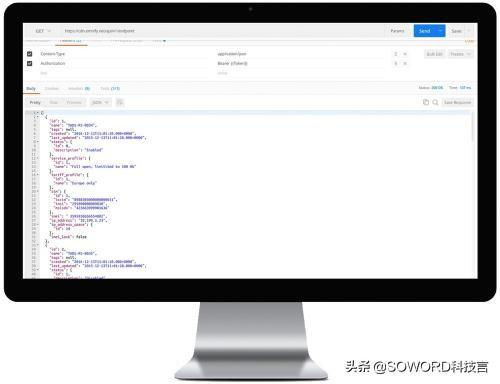

2. 身份验证:实施多因素身份验证机制,包括用户名、密码、动态令牌等,确保只有经过授权的用户能够访问后端系统。对于敏感系统或数据,建议采用更高级的身份验证机制,如智能卡、指纹识别等。

三、输入验证与输出编码

1. 输入验证:对用户输入的数据进行验证和过滤,防止恶意输入导致系统受损或数据泄露。建议采用白名单、黑名单、正则表达式等方式对用户输入进行验证。

2. 输出编码:对输出数据进行适当的编码和转义,以防止潜在的安全风险,如跨站脚本攻击(XSS)。建议对所有输出数据进行适当的编码和转义,如HTML实体编码、Base64编码等。

四、访问控制与权限管理

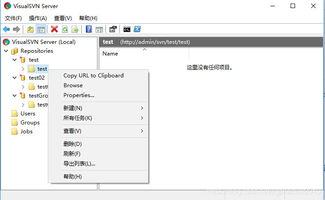

1. 访问控制:根据用户角色和权限控制对后端系统的访问。确保只有具有相应权限的用户才能访问相应的数据和功能。建议实施最小权限原则,即每个用户只能获取完成工作所需的最低权限。

2. 权限管理:定期审查和更新用户的权限,确保权限与用户职责相匹配。对于离职员工或变更职责的用户,应及时调整其权限。同时,建议实施定期权限审核和复查机制,以确保权限管理的有效性。

五、日志与监控

1. 日志:记录所有后端系统的操作和事件,包括登录、访问、修改等。通过日志可以追踪和审计系统的使用情况,发现潜在的安全问题。建议采用集中式日志管理系统,以便于日志的收集、存储和分析。

2. 监控:实时监控后端系统的运行状态和性能指标,及时发现潜在的故障或攻击。建议采用监控工具或自定义监控脚本,以便于对系统运行状态进行实时监控和报警。

六、安全审计与事件响应

1. 安全审计:定期对后端系统进行安全审计,包括漏洞扫描、渗透测试等,以发现潜在的安全风险和漏洞。对于发现的问题,及时进行修复和整改。

2. 事件响应:制定完善的事件响应计划,以便于在发生安全事件时能够迅速、有效地做出响应。建议建立事件响应小组,负责安全事件的响应和处理。同时,应定期进行模拟演练,以检验事件响应计划的可行性和有效性。

七、备份与恢复

1. 备份:定期对后端系统的数据和配置进行备份,以防止数据丢失或系统损坏。建议采用自动化备份工具或自定义备份脚本,以确保备份的完整性和可追溯性。

2. 恢复:制定详细的恢复计划,包括备份数据的恢复、系统的恢复等。在发生故障或攻击时,能够迅速恢复系统的正常运行,降低对业务的影响。建议定期进行恢复演练,以检验恢复计划的可行性和有效性。

八、更新与补丁管理

1. 更新:及时更新后端系统的软件和硬件,以获取最新的功能和安全性更新。对于关键系统或数据,建议采用受控的更新流程,以确保更新的安全性和稳定性。

2. 补丁管理:定期检查并修补后端系统的漏洞和弱点,以防止潜在的安全风险。建议建立完善的补丁管理流程,包括漏洞扫描、补丁评估、补丁部署等环节,以确保补丁管理的及时性和有效性。